目次

はじめに

私の経歴

充実の研修内容のご紹介!その①基礎研修

充実の研修内容のご紹介!その②技術研修

脆弱性診断の概要理解

Webアプリケーション開発

充実の研修内容のご紹介!その③応用研修

研修を振り返って

さいごに

はじめに

こんにちは!アセスメントサービス部(AS部)のAです。

私たちは、Webアプリケーションの脆弱性診断を通じて企業の安全を支えるプロフェッショナル集団です。

今回は中途入社向けの教育カリキュラムやフォロー体制について、中途入社の私が実際の体験を振り返りながらご紹介します。

私はGMOサイバーセキュリティbyイエラエに入社後2か月間、研修を受けました。

研修期間中は非常に多くのことを学びました。実際にどのようなカリキュラムが用意されているのか、教育体制がどのようになっているのか、気になる方も多いのではないでしょうか。

この記事では、中途入社のパートナー※がどのような研修を経て、実際の業務に従事していくのかを知っていただければ幸いです。

※GMOインターネットグループでは、社員のことを“パートナー”と呼んでいます。

私の経歴

私は新卒でSlerに入社し、3年ほどセキュリティ部門に所属しました。

当時は主にWebアプリケーションに対する脆弱性診断を担当しており、お客様とのキックオフミーティングから診断作業終了後の報告会まで幅広く対応していました。

そこからセキュリティの分野に興味を持ち、より技術力の高い会社に行って専門的なスキルをもっと磨きたいと思い、転職を考えるようになりました。

ちょうどその頃、家庭の事情で地元の九州に戻らなければいけなくなったため、地方でも柔軟に働けて、かつホワイトハッカー(セキュリティエンジニア)の技術力をしっかり高めていける環境が整っている転職先を探していました。

GMOサイバーセキュリティbyイエラエにはサイバーセキュリティ分野の第一線で活躍するエンジニアが多く所属しているため、技術力を磨くのにぴったりな環境であることと、リモートワークやフルフレックスを前提とした場所・時間に囚われない柔軟な働き方を実現しているところに魅力を感じ、2025年の7月に入社しました。

現在は研修を終え、脆弱性診断業務で手を動かしながら、日々自身の技術向上に励んでいます。

GMOサイバーセキュリティbyイエラエの中途入社向け研修は、知識と経験のあるエンジニアが講師を担当しています。

講師インタビューはこちら

充実の研修内容のご紹介!その①基礎研修

ここからは、アセスメントサービス部で実施した研修の内容を実際受講した者の立場で紹介します。中途入社パートナー向けの研修では、以下の理解・習得を目指します。

1 Webアプリケーションの基礎的な仕組み

2 脆弱性診断の一連の流れ

3 各脆弱性の内容や診断方法

研修は「基礎研修」「技術研修」「応用研修」に分かれており、Webアプリケーションの脆弱性診断員に必要な考え方、スキルをしっかりと身に着けることができます。

また研修期間は2か月と長めに設定されており、経験豊富な講師やメンターのサポートを受けながら着実に技術力を高めていくことができます。

研修は「座学<実習」をメインで組まれており、困った時はすぐに質問・相談できる環境が整っているため、安心して進めることができます。

また、高い技術力を持った優秀なエンジニアの近くで仕事ができるので、多くのことを学び、吸収していける環境だと感じました。主体性を持って進めていくことで、より着実に自分自身の成長を感じることができます。

最初の2日間は、基礎研修として診断員の心得や、脆弱性診断のフローについて学びます。

―診断員の心得

診断員として常に意識しなければならない考え方を座学形式で学びます。

Why・・・なぜ安全な診断が大切なのか

What・・・安全とは何か CIA※を守ることを意識

How ・・・CIAを脅かすことはやらない

※情報セキュリティの3要素(機密性、完全性、可用性)

―脆弱性診断フロー

対象選定(クローリング)→ 診断 → 速報・報告書作成 → 報告会 → 再診断 の流れを学びます。

充実の研修内容のご紹介!その②技術研修

続いて、技術研修についてご紹介します。

技術研修では主に「脆弱性診断の概要理解」と「Webアプリケーション開発」を実施します。

脆弱性診断の概要理解

はじめに、「Webセキュリティ基礎」と「脆弱性と指摘事項」について学びます。

Webセキュリティ基礎では、Web関連技術や関係法令・ガイドラインなどについて座学形式で学び、診断実施に必要な知識、技術の整理を行います。

暗号(共通鍵と公開鍵、ハッシュ、証明書等)や、Web関連技術(URL/URI、HTTP)などは事前知識として知っていましたが、改めて丁寧に説明をいただきました。

脆弱性と指摘事項については、各脆弱性の内容理解、原因と対策について自己学習の形で学習を進めていきます。

私は、徳丸本 (徳丸 浩氏の著書「安全なWebアプリケーションの作り方 第2版」の通称)やPortSwiggerのWeb Security Academyを使用して学習を進めました。

研修中はメンターと毎日会話します。メンター相手にその日学習した脆弱性の概要と対策方法を説明し、理解度に対するフィードバックを貰うことで知識を習得しました。また、疑問や不安は可能な限りその日のうちに解決し、次の日に持ち越さないよう意識しました。

なお、自動診断および手動診断の手法についても座学&ハンズオン形式で学習を行います。

―自動診断手法について

- Burp Suiteの使用方法(マクロ、Scanner、Intruderの使い方など)

- Niktoの使用方法

- AS部独自のExtensionの使用方法について

―手動診断手法について

- クローリング

- 診断作業

- 報告書作成

- 報告会

- 再診断報告書作成

Webアプリケーション開発

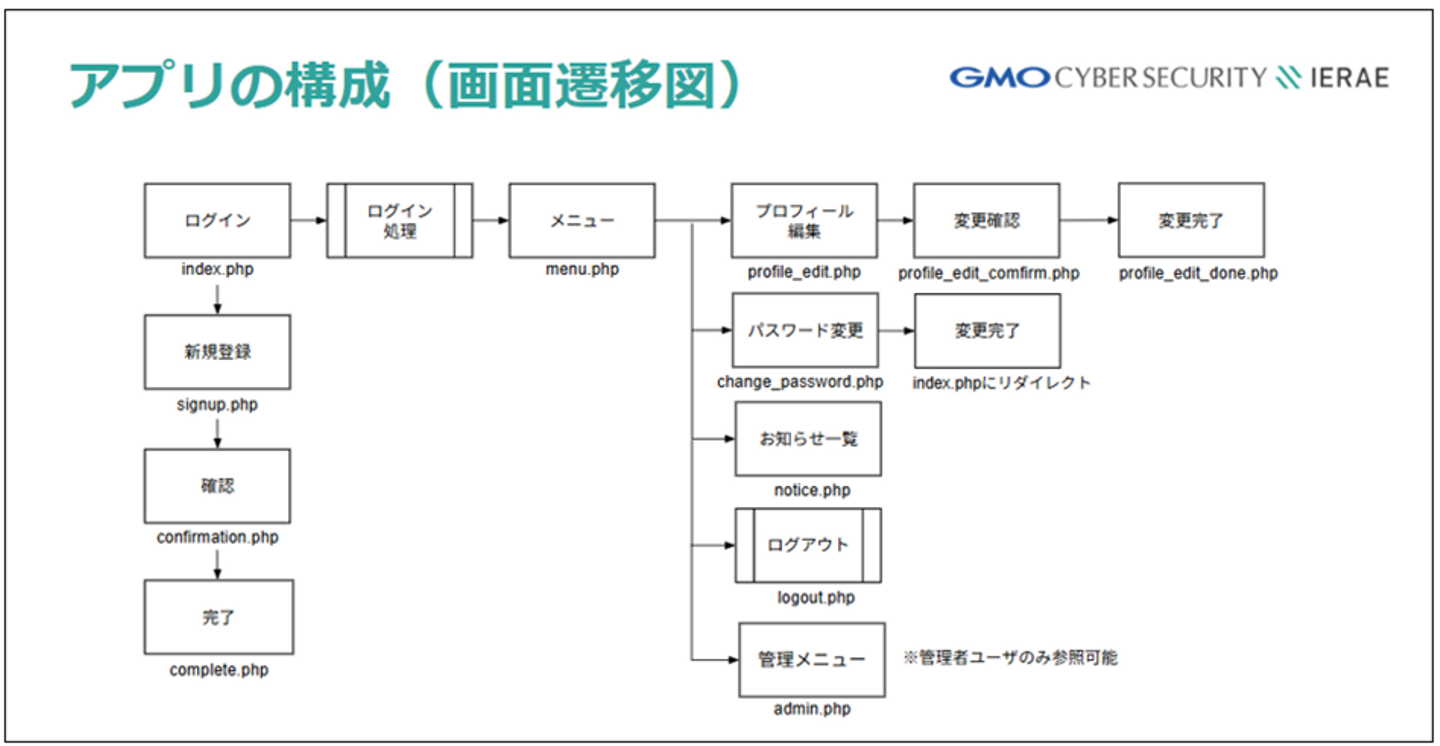

Webアプリケーション開発演習では、Webアプリケーション作成+脆弱性の埋め込みを実施します。

この研修では、脆弱性のあるWebアプリケーションを実際に作成することで、その動作や脆弱性の仕組みを根本から理解することを目的としています。

期間は、Webアプリケーション作成、脆弱性埋め込みにそれぞれ1週間ずつ設けられています。

実際に私が作成したアプリの構成図は下記の通りです。

まずは正常に動作するアプリを作成し、そのあと脆弱性を埋め込んでいく流れで進めました。

![]()

―アプリ作成ルールについて

- Dockerで動作するWebアプリケーションとして開発

- 開発環境はApache、PHP、MySQL/MariaDB

- Webアプリケーションフレームワークは使用禁止

―埋め込んだ脆弱性(抜粋)

- クロスサイトスクリプティング(反射型、格納型)

- DOM based XSS

- SQLインジェクション

- クロスサイトリクエストフォージェリ(CSRF)

- オープンリダイレクト

- 認可制御の不備

▼成果物について

せっかくなので、私が作成したWebアプリケーションを載せておきます。

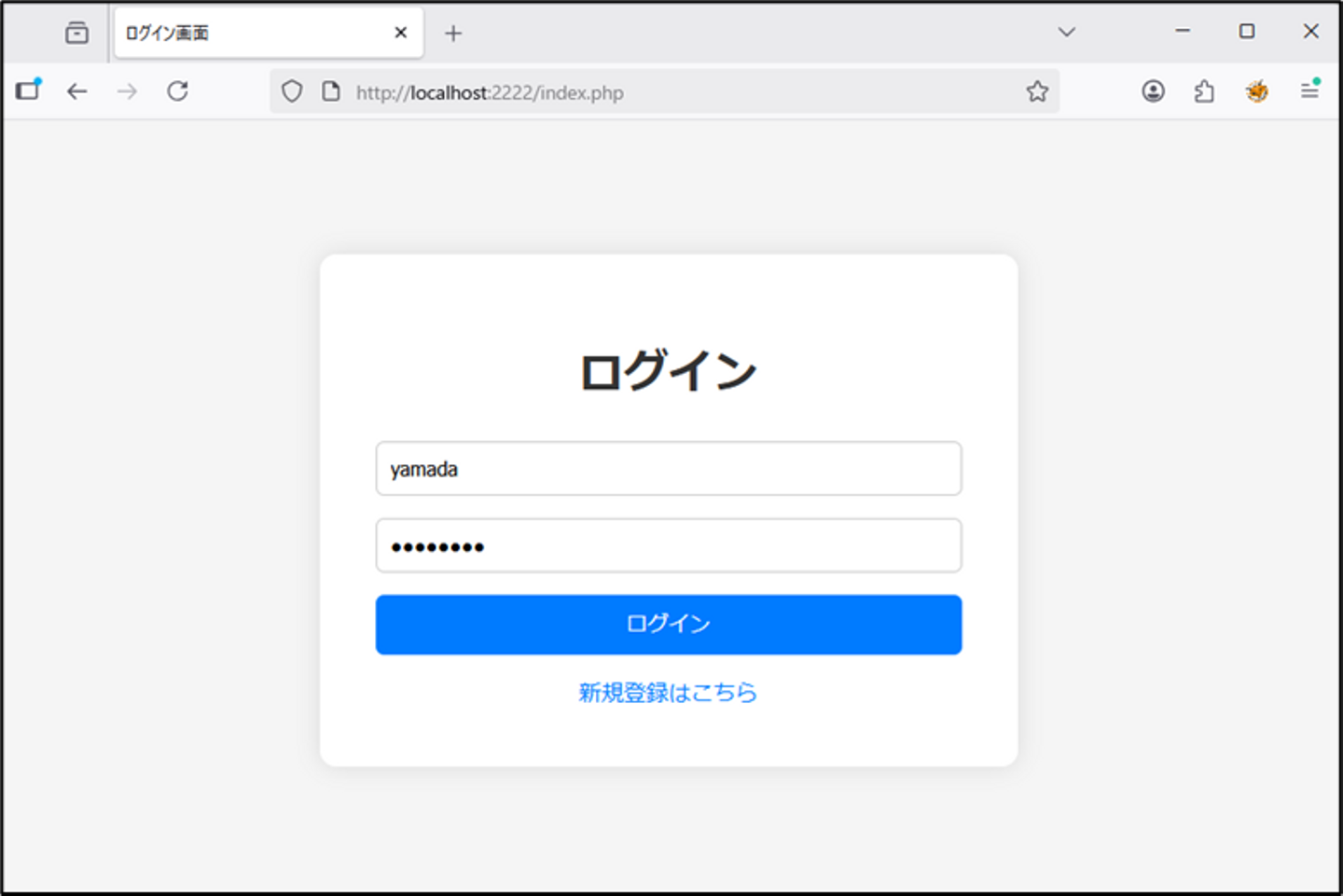

例として、SQLインジェクションの脆弱性を埋め込んだ箇所を説明します。

今回は「ログイン」画面に脆弱性が存在し、認証を回避できる状況を想定し作成しました。

1 パスワード欄に条件式がtrueになるSQL文を入力し、ログインを実行します。

![]()

2 ログインに成功しメニュー画面に遷移することから、SQLインジェクションが存在することを確認できます。

![]()

―脆弱性の発生原因と修正について

今回はユーザーからの入力値を適切に検証しないまま、SQLクエリに組み込んでいることが根本原因です。そのため、入力フォームから送り込まれた不正なSQL文によって認証のバイパスが発生してしまいます。

上記を踏まえて、プレースホルダを使用するように修正を行いました。

修正後、同じようにSQL文を注入しても本来のSQL文を崩すことができずエラーになることが確認できたので、適切な対策ができているんだなと学ぶことができました。

![]()

その他の埋め込んだ脆弱性についても同様に発生原因を考え、実際にコードの修正等を行うことで自分の中でより理解を深めることができたと思います。

▼Webアプリケーション開発演習を振り返って

今回はWebアプリケーションを起動させるのにDockerを使用する必要があったため、テスト用の環境構築から取り組みました。自身で環境構築を行うのは初めてだったのでかなり苦戦しましたが、講師のサポートもあり、無事に環境構築を行うことができました。

また、これまでPHPやJavaScriptにもほとんど触れたことが無かったので、徳丸本に記載されているPHPの脆弱性の埋め込み方法を参考に作業を進めました。

さらに、並行してAIも上手く活用することで脆弱なWebアプリを作成することができました。

演習を通じて、脆弱性が生まれてしまう根本的な原因と対策するためにはどうすればよいのか、ソースコードレベルでしっかり理解することができ、今後に非常に役立つ経験ができたと感じました。

充実の研修内容のご紹介!その③応用研修

研修最終日には応用研修が実施されました。

「診断あるある」などのテーマを通して倫理観を学び、ディスカッション形式でトラブルシューティングのノウハウを共有しました。

―診断あるある

実際の現場では、作業が予定通りに進まず、簡単ではない状況も多々あります。

この演習は、作業にひそむ危険要因・業務阻害要因を解決する能力や先読み能力を高める訓練です。

例として以下のような状況を想定して、業務を円滑に進めるために何をすべきかを考えることで、テクニカルスキルだけでなく、ビジネススキルの向上にも繋げることができました。

- 昨日まで使用していたアカウントが、今朝確認するとログインエラーになるようになった

- 診断中に診断をとめて欲しいと連絡が来た

- 診断対象外のシステムを誤って診断してしまった

- 診断作業により対象アプリケーションのデータ全て消えてしまった

- 診断中にレスポンスが全て500になった

現在は研修を終え実際の業務に入っていますが、例に挙げた状況に遭遇することがたまにあります。この演習での学びは、今でも役に立っていると感じます。

研修を振り返って

私は前職で脆弱性診断の経験が少しあったため、大きな不安はなく、復習の意味も兼ねて良い研修期間を過ごすことができたと思います。弊社の中途入社パートナー向けの研修は、教育カリキュラムもしっかりしており、診断経験の有無に関係なくしっかりと力をつけることができると感じました。

しかし経験者ならではの苦労として、前職とは違った報告の仕方や診断ルールを理解するのは大変でした。(今もまだ苦労しています・・)

特にWebアプリケーション開発演習に関しては、実際に1から作るところから実施するのが新鮮でした。

演習を通じて、Webアプリケーションがどのようにして動いているのか、裏側の仕組みを学ぶことができたため、開発者の目線からも診断できるような診断員になれそうだなと感じました。

また、研修のフォロー体制についても充実していると感じます。

今回私はフルリモートで研修を受講しましたが、経験豊富な講師や、メンターとの毎日の1on1など、不明点をすぐ相談できる体制・雰囲気があり安心して受講することができました。

現在は研修とOJTを終え、実業務で修行を積んでいる最中です。

さいごに

最後までお読みいただき、ありがとうございます!

今回は実際に直近で研修を受講した立場から、記事作成を行いました。

弊社の大きな強みは、圧倒的な技術力の高さだと思います。

自分のスキルを磨き、技術を突き詰めたい・エンジニアとして成長し続けたい人にとっては、理想的な環境です。優秀なエンジニアが多数在籍しているので、自分も頑張ろうというモチベーションアップにもなります。

私はまだその方々と同じレベルには達していませんが、いつか肩を並べて活躍し、最終的には追い越していけるような人材になることを目標に、コツコツ頑張っています。

また、紹介した通り研修・教育体制がしっかりしているので、未経験/経験の浅い方であっても、主体性を持って技術を磨いていける方、エンジニアとしてさらに成長していきたいという方は、着実に伸びていける環境だと思います。

現状スキルがそこまで高くないから応募するのはちょっとな・・という方の心のハードルが少しでも下がってくれたら幸いです。

アセスメントサービス部では、一緒に新しいステージへ進んでいける仲間をお待ちしています。

■参考リンク

【座談会】転職してどうだった?Webアプリケーション診断の経験者達が語る本音座談会(前編)

【座談会】転職してどうだった?Webアプリケーション診断の経験者達が語る本音座談会(後編)

Webアプリケーション診断のお客様導入事例

https://gmo-cybersecurity.com/case/case_category/web-application/

/assets/images/22327006/original/12fc6eac-f1b9-4d39-b1a2-3bac5b562db5?1761186648)

/assets/images/22327006/original/12fc6eac-f1b9-4d39-b1a2-3bac5b562db5?1761186648)

/assets/images/22327006/original/12fc6eac-f1b9-4d39-b1a2-3bac5b562db5?1761186648)