- Product Manager

- 初期導入コンシェルジュ

- Web Engineer

- Other occupations (108)

- Development

-

Business

- Product Manager

- 会計ドメインPMM

- Bizdev

- ITインフラ

- Corporate

- 経理部長

- リスクマネジメント

- HRBP

- 内部管理・コンプライアンス推進

- ファイナンス戦略

- IR

- 新卒採用リクルーター

- 与信企画

- 一般事務/社員登用制度あり

- データ入力/社員登用制度あり

- 社内IT推進

- 採用事務/社員登用制度あり

- 金融犯罪対策企画

- 組織カルチャー推進担当

- スーパーバイザー

- 中途リクルーター

- M&A戦略推進担当

- リスクマネジメント/内部統制

- 事業開発・M&A担当

- ToB Sales

- 事業開発マネージャー

- 事業開発リーダー

- BundleセールスMgr

- 情シス部門向け新規事業セールス

- 創業融資コンサルティング

- インサイドセールス

- BPaaSセールス

- 採用説明会/インサイドセールス

- アカウントマネージャー

- 新規プロダクトセールス

- 大阪|フィールドセールス

- パートナーセールス|支社長候補

- 新規事業開発

- オンライン/説明会/匿名参加可

- IT業界未経験OK/SaaS

- 新規サービス立上げメンバー

- 新規事業立ち上げセールス

- アカウントマネジメントセールス

- 東京|フィールドセールス

- 営業推進・企画

- コンサルティングセールス

- 東京・大阪/インサイドセールス

- セールス/関西勤務

- セールス/東京勤務

- カスタマーサクセス

- Marketing / Public Relations

- プロダクトマーケティング戦略

- BtoBマーケティング責任者

- グロースマーケター

- マーケター

- マーケティングオーナー

- コンテンツマーケ

- マーケティングセクション担当

- マーケティングリーダー

- デジタルマーケティングプランナ

- AIマーケティング責任者

- PMM

- ポジションサーチ(マーケター)

- 新規事業マーケティング

- SMBセグメントマーケ企画

- リードジェネレーション担当

- BtoBマーケター

- パートナー事業部 PMM

- マーケティング

- Other

2020年10月に入社した多田 正。30年のキャリアの中で開発エンジニアやサイバー攻撃の研究者として長く活躍してきた彼は、freeeのPSIRTを立ち上げ、その責任者を務めるキーパーソンです。そんな多田の軌跡と、セキュリティという責任ある仕事への思いを紹介します。

オープンソース界での活動が目に留まり、セキュリティ専門の研究所へ

(▲前職時代の多田)

多田がインターネットに出会ったのは、30数年前、大学4年生のころでした。

多田 「正確にいうと、まだ一般向けにはインターネットが解放されていなくて、ホストコンピューターに電話回線を繋ぐ『パソコン通信』と呼ばれるものを利用していました。研究室のパソコンでプログラミングを覚えたんです。

ゼロから自分でモノが作れて、動いて、コピーするだけで人に使ってもらえて、おまけにいくらコピーしても減らない。当時はある種の全能感のようなものを感じていましたね」

大学院に進学し、さらにプログラミングを勉強した多田。卒業後はプログラマーとして、富士通に入社します。

インターネットの商用利用が開放されたのは、就職から数年後でした。

多田 「自分でホストを立てて、それに対して通信をするプログラムを書くことが割と自由にできるようになり、Webアプリケーションの制作も可能になりました。

新しい会社だったので10年もしないうちに管理職になって、そこからプロダクトマネージャー、プロジェクトマネージャー、エンジニアマネージャーなどを転々としていました。現場に近いところにいたので、技術のキャッチアップも欠かさず続けました」

その一環として、セキュリティに触れる機会は多かったと言います。

多田 「セキュリティの概念自体は、パソコン通信時代からありました。

IDとパスワードで認証していたので"なりすまし"みたいな問題は昔からありましたし、パソコン通信でもプログラムの交換はされていたので、インターネットが普及するずっと前からコンピューターウイルスは存在していたのです。

私はOSS(オープンソースソフトウェア)の開発を通じて、セキュリティエンジニアのコミュニティともつながりができました。

また20年以上前から趣味で自作のWebサービスをいくつか運用しているのですが、それが実際に攻撃をうけたり、ユーザが脆弱性を発見して報告をしてくれたりするので、対応しているうちにセキュリティにも詳しくなりました」

多田は20年以上オープンソースの世界で、Webに関する色々なプログラムを発表し、コミュニティ活動をしてきました。

そのことが役員に伝わり、新しくセキュリティ専門の研究所を設立する際、抜擢されたのです。

それから約10年間、サイバー攻撃の研究チームを率いることになります。

サイバー攻撃の専門家として、責任ある業務を全うした

多田 「専門はサイバー攻撃の研究で、今の技術からちょっと先を予想して脆弱性を見つけることが業務でした。『こういう攻撃が将来発生するかもしれないから、先手をうって対応しておきましょう』という提案に繋がるようなことです。

また、研究所自体が防衛関係の事業部と近かったこともあって、一般の人が受けるサーバー攻撃よりも、国家間のサイバー戦争に近い分野が研究対象でした」

熾烈なサイバー攻撃。多くの場合、攻撃の糸口は意外にもアナログなものだと言います。

多田 「防衛関係や社会インフラに従事している人が攻略され、持っている情報が盗まれて、それがきっかけでサイバー攻撃が発生するというのが一般的です。いきなりインターネット越しに何か攻撃されて、それが成功するなんてことはめったに起こりません。

結局、人間が一番弱いんです。そして相手もそれを知っている。

その対策としては徹底的にセキュリティに関する啓発をして、攻撃サイドに付け込まれる余地をなくすしかありません」

研究所で約10年間、重みのある仕事を任されてきた多田。転職を考えるようになったきっかけがありました。

多田 「プログラマー時代も合わせると31年間、つどつど面白い仕事に巡り会えたので、転職を考えることはありませんでした。特に最後の研究所の仕事は裁量も大きくて、SIerのなかでは特に自由度の高い仕事だったと思います。

しかし、当時は役職離任という制度があって、定年より前に一定の年齢になると役職をとかれて一般社員扱いになってしまう状況でした。能力ではなく年齢で区別されることに納得がいかず、辞めることにしました。ちなみに今はこの制度は廃止されています」

転職を決意した多田のもとへ、freeeからのスカウトメールが届きました。多田はカジュアル面談にやってきます。

多田 「freeeのことは知っていて、Rubyを使っている企業という認識でした。私もOSS(オープンソースソフトウェア)をRubyで書いていたので、自然とfreeeに興味が湧いたんです。

また、できれば自社で事業を行っている会社を探していたので、freeeはその条件もクリアしていました。

しかし事業会社に行くなら、セキュリティ以外の仕事を希望していました。というのも、長年セキュリティに関わっていて、事業会社でのセキュリティは責任が重く本当に大変だとわかっていたからです。なのでfreeeからPSIRT(Product Security Incident Response Team)のマネージャー職を打診されたときはあまり乗り気ではありませんでした」

そんな多田の考えは、freeeのミッションを知り変わっていきます。

多田 「面接でfreeeのメンバーと対話をするうちに『スモールビジネスを、世界の主役に。』というミッションが、『ITを弱者の武器にする』という自分の理想ととてもマッチしており、そのミッションのためにPSIRTをイチから立ち上げるという仕事がどんどん魅力的に思えてきました。

面白そうだと思ってしまったら、もう抗えませんね(笑)」

プロダクトの安全を担保し、freeeの信用を保つために

2020年10月、多田はPSIRTの立ち上げと拡大をするため、マネージャーとしてfreeeに入社します。

もともとfreeeには、セキュリティチームとしてCSIRT(Computer Security Incident Response Team)が存在し、PSIRTの役割も果たしていました。

それが会社の規模も大きくなってきたこともあり、守るものを明確に区別し、別組織として独立させたのです。

多田 「CSIRTは会社のネットワーク、情報のセキュリティなど、自組織の保護やインシデント対応を目的とした組織です。

一方でPSIRTは、外部に提供するプロダクトを対象にセキュリティレベルの向上やインシデント発生時の対応を行う組織となっています。お客様に安心して使ってもらうために、自分たちの製品が安全であることを保証しているのです」

もちろんCSIRTとPSIRTでは、必要とされるセキュリティのスキルも変わってきます。

多田 「極端に言えば、CSIRTはプロダクトの内部には関わっていないので、開発のことを知らなくてもできます。

PSIRTはできれば開発経験がある人が望ましい。というのもエンジニアとのコミュニケーションは必須なので、共通言語で話すことができないと業務がうまく回りません」

もしfreeeのプロダクトが攻撃され、防ぐことができなければ甚大な被害が出てしまうと言います。

多田 「freeeのプロダクトに保存されているデータは、クラウドで管理されているので、常にインターネット上に晒されています。いわば、何もしなければ攻撃者からは丸見えで、自由に攻撃される状態なのです。

そのうえ『freee会計』にはお客様の会社の財務情報、『freee人事労務』にはお客様の従業員情報など重要なデータが保存されているので、それらを引き抜かれると、大変な事態につながります。

場合によってはfreeeの信用は落ち、会社経営が傾く可能性もあります」

攻撃されてもビクともしないよう、freeeのプロダクトはしっかりと守られていないといけません。

多田 「既にリリースしているプロダクトに関しては、ファイヤーウォールという仕組みを導入したり、それで防いだ攻撃を具体的に分析して、さらに強度を強めて実装したりしています。

これからリリースされる新プロダクトや新機能に関しては、設計の段階でミーティングに参加し、『安全に実装するためにはこういうやり方をしましょう』などと意見を述べています。コードを書き出す前に穴をなくし、安全を担保することが大切です。

現在freeeでは、開発組織全体に同じルールを適応して、全てのプロダクトで同じような安全が確保できるやり方を見つけ、実行しています」

PSIRTの仕事はこれだけに止まりません。

多田 「freeeはプロダクトが多く、規模も大きいので、PSIRTだけで全てのものを細部まで監視するには限界があります。

そこで開発メンバーに気をつけてもらうポイントをレクチャーするなど、全員がセキュリティの意識を向上させて業務に携わることができるよう、様々な取り組みをしています。

具体的には、全エンジニアが受けるセキュリティオンボーディングのほか、若手に対してはハードニングという研修を用意しています。これはPSIRTが用意した穴だらけのアプリを、エンジニアが安全なものに直すというワークショップです。

さらにワークショップ中にも、PSIRTのメンバーがあらゆる攻撃を仕掛けるので、フロントエンド・バックエンド・インフラまで、全ての領域のセキュリティを意識してないと守れないカリキュラムになっています」

高い倫理観を持ち、理想のセキュリティチームを目指す

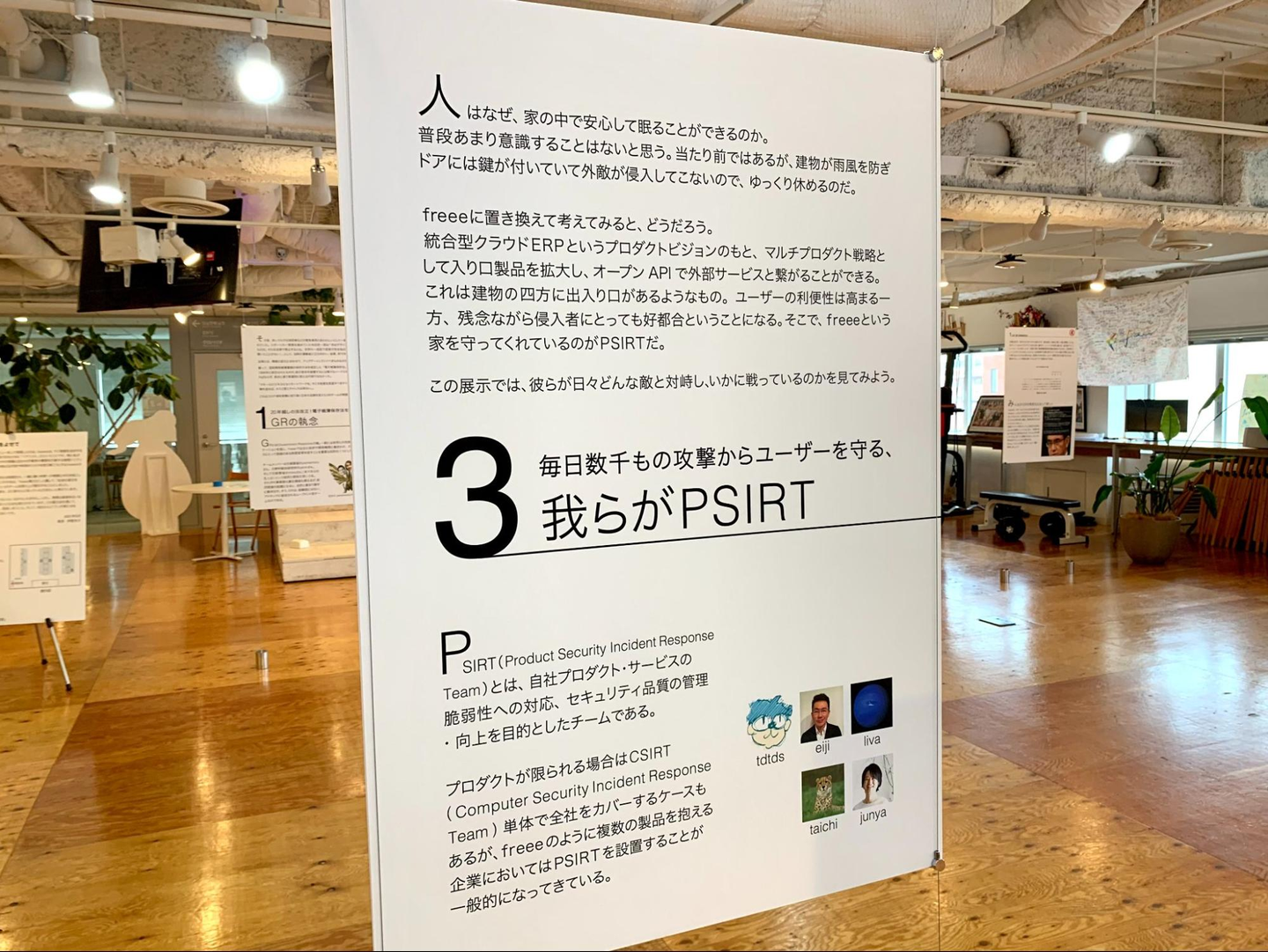

(▲社内イベントで展示したPSIRTのパネル)

多田は長年の経験を通して、PSIRTとして働く上で大切なことは「倫理的(ethical)であること」だと言います。

多田 「PSIRTは開発に関わることは全て把握しておかないと仕事にならないので、freee上のありとあらゆる情報にアクセスできます。それはときに経営者を越えるほどの権限を持つことを意味するので、PSRITの人間は自分が置かれている状況を常に意識し、誰よりも高い倫理観を持つことが必要です。

私たちは、万が一を防ぐために、たとえ自分1人でできる仕事であっても誰かに監視されている状況を作っています。

やはり一番重要なのは、胸を張って『自分はethical hackerである』と言えるよう、常に自身を律することでしょう」

高い倫理観を持ち、セキュリティチームの責任者として業務にあたる多田。これからのPSIRTの目標を語ります。

多田 「freeeのプロダクトは対外的にはまだ大きなセキュリティインシデントを起こしていませんが、内側からみるとセキュリティ向上のためにできることがたくさんあります。

発足したばかりの小さなPSIRTで、それらをひとつずつ潰して回り、エンジニアリングで省力化・自動化してきました。これからもその取り組みは続けていきます。

さらに上のレベルになると、未知の攻撃を検知する仕組みを作ったり、それを判断して対応する人たちが必要になります(ブルーチーム)。さらにその先には、実際の攻撃者に先んじて、自分たちで未知の攻撃を編み出し、その対応が可能かどうかを調べる人たちが必要です(レッドチーム)。事業会社が自身のレッドチームを持つことは、セキュリティの理想形のひとつなので、そこに向けて組織を拡大していきます」

その目標のために、多田は積極的に若手を育てたいと言います。

多田 「PSIRTは開発の経験値が必要なので、ベテランしか携われないイメージがあるかもしれませんが、freeeには若いメンバーもいるんです。我々も育てていきたいと思っていますし、彼ら、彼女らの吸収力はすごい。

実際、セキュリティエンジニアの必要なスキルって、フロントエンド・バックエンド・インフラ・究極にはハードウェアまで、全エンジニアリング領域に関わっているので、開発とセキュリティのどちらも経験するとエンジニアとしての幅がすごく広がると思います。

またセキュリティに興味のある若手が増えれば、インターネット業界そのものが全体として安全になることにも繋がります」

セキュリティを通してインターネット業界の未来まで見据える多田。これからもPSIRTの責任者として、freeeのプロダクトの安全を守り続けます。

/assets/images/7064203/original/d5f6b3cc-eff4-441f-97b4-bfa0ea5f9017?1624358937)

/assets/images/7064203/original/d5f6b3cc-eff4-441f-97b4-bfa0ea5f9017?1624358937)

/assets/images/6228378/original/e907fba0-c193-4bc5-a3f9-eb2de3f96bf8?1612765863)